Aperçu

[!NOTE] Cet atelier fait partie de l’Agentic Accelerator Framework.

| Durée | 30 minutes |

| Niveau | Débutant |

| Prérequis | Aucun |

[!IMPORTANT] Ce lab nécessite un abonnement Azure avec un accès Contributeur et un compte GitHub. Vous déploierez des ressources qui génèrent des coûts. N’oubliez pas de supprimer les ressources de démonstration après l’atelier.

Objectifs d’apprentissage

À la fin de ce lab, vous serez capable de :

- Dupliquer (fork) et cloner le dépôt

finops-scan-demo-app - Installer les 4 outils d’analyse requis (PSRule, Checkov, Cloud Custodian, Infracost)

- Vous authentifier auprès d’Azure à l’aide d’Azure CLI

- Vérifier toutes les installations d’outils avec des contrôles de version

- Déployer les 5 applications de démonstration dans votre abonnement Azure

Exercices

Exercice 0.1 : Dupliquer le dépôt

Vous allez dupliquer (fork) le dépôt source de l’atelier afin d’avoir votre propre copie à analyser et modifier.

- Ouvrez un terminal (PowerShell ou bash).

-

Dupliquez et clonez le dépôt en utilisant GitHub CLI :

gh repo fork devopsabcs-engineering/finops-scan-demo-app --clone -

Accédez au répertoire cloné :

cd finops-scan-demo-app -

Vérifiez que le remote pointe vers votre fork :

git remote -vVous devriez voir votre nom d’utilisateur GitHub dans l’URL

origin.

[!TIP] Si GitHub CLI n’est pas installé, exécutez

winget install GitHub.clisous Windows oubrew install ghsous macOS au préalable.

Exercice 0.2 : Installer les outils d’analyse

Vous allez installer les 4 outils d’analyse utilisés tout au long de l’atelier.

-

PSRule for Azure — Installez le module PowerShell :

Install-Module PSRule.Rules.Azure -Scope CurrentUser -Force -

Checkov — Installez via pip :

pip install checkov -

Cloud Custodian — Installez le package principal et le fournisseur Azure :

pip install c7n c7n-azure -

Infracost — Installez le CLI :

# Windows choco install infracost # ou téléchargez depuis https://www.infracost.io/docs/#quick-start# macOS / Linux brew install infracost -

Azure CLI — Si non déjà installé :

winget install Microsoft.AzureCLI

[!TIP] Utilisez un environnement virtuel Python pour isoler les dépendances de Checkov et Cloud Custodian :

python -m venv .venv && .venv/Scripts/Activate.ps1(PowerShell) ousource .venv/bin/activate(bash).

Exercice 0.3 : Authentification Azure

Vous allez vous authentifier auprès d’Azure pour que les outils d’analyse puissent accéder à votre abonnement.

-

Connectez-vous à Azure :

az login -

Si vous avez plusieurs abonnements, définissez l’abonnement cible :

az account set --subscription "<votre-nom-ou-id-abonnement>" -

Vérifiez que vous êtes authentifié avec le bon abonnement :

az account show --output tableConfirmez que le

Nameet leSubscriptionIdcorrespondent à votre cible prévue.

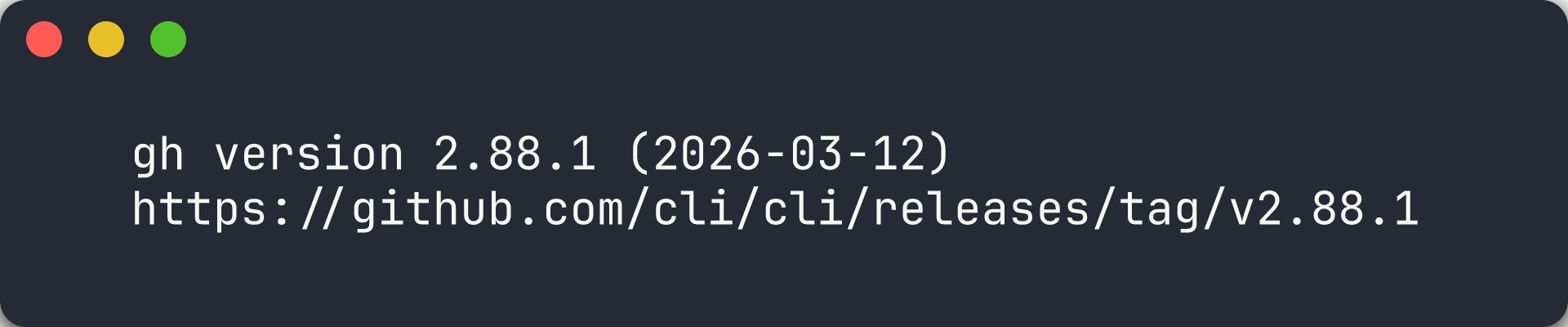

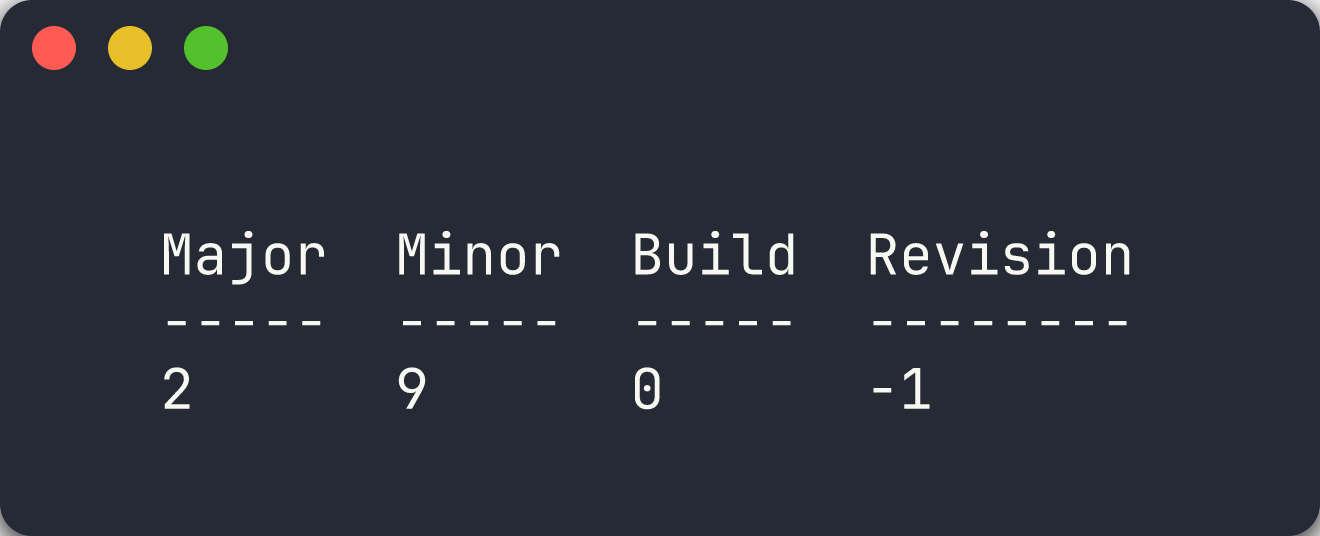

Exercice 0.4 : Vérification des outils

Vous allez exécuter des contrôles de version pour confirmer que chaque outil est correctement installé.

-

GitHub CLI :

gh --version

-

PSRule :

Get-Module PSRule.Rules.Azure -ListAvailable | Select-Object Name, Version

-

Checkov :

checkov --version

-

Cloud Custodian :

custodian version

-

Infracost :

infracost --version

[!CAUTION] Si un outil échoue au contrôle de version, résolvez le problème d’installation avant de continuer. Les labs suivants dépendent de la disponibilité des 4 outils d’analyse.

Exercice 0.5 : Déployer les applications de démonstration

Vous allez déployer les 5 applications de démonstration sur Azure pour que les outils d’analyse aient de vraies ressources à analyser.

Option A — Déploiement automatisé (recommandé)

-

Exécutez le script d’initialisation depuis la racine du dépôt :

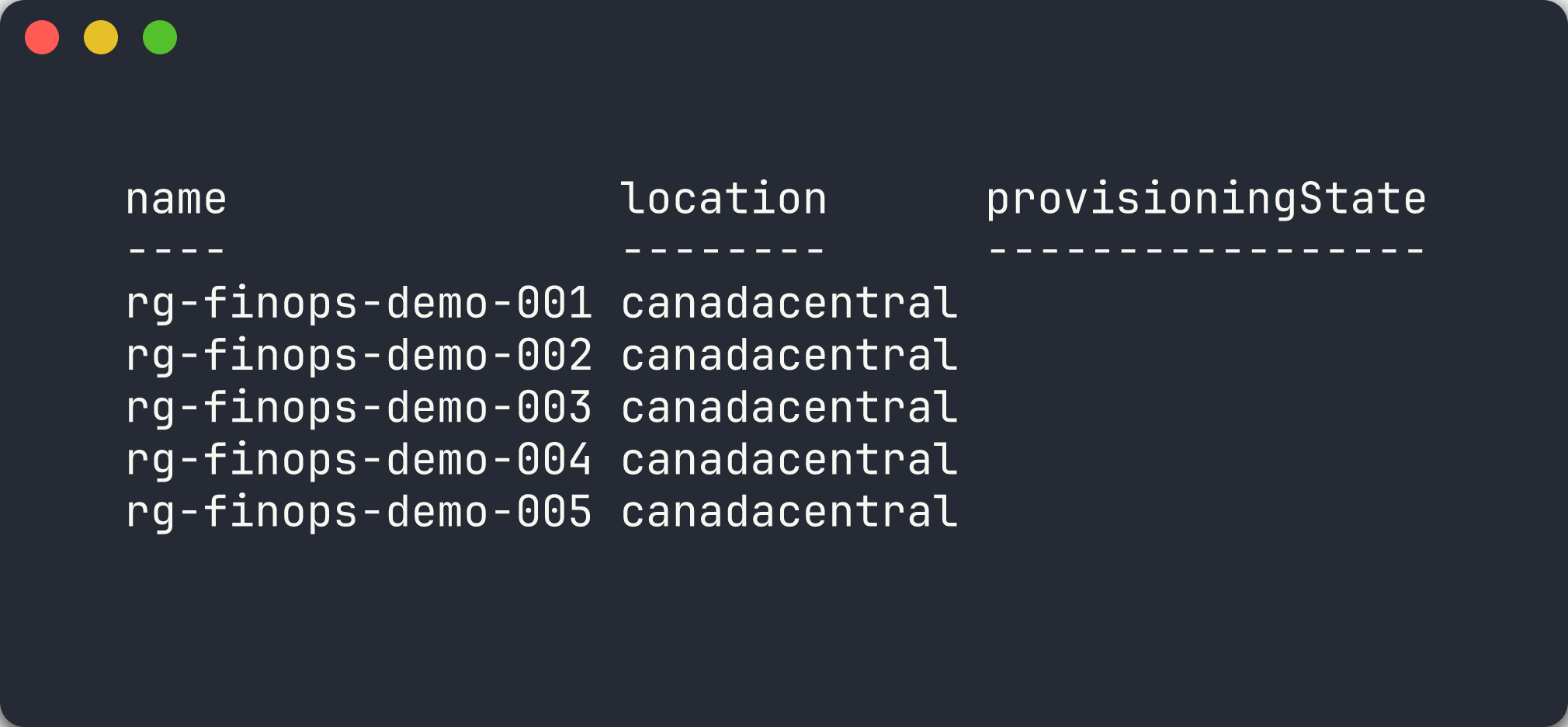

./scripts/bootstrap-demo-apps.ps1Le script crée 5 groupes de ressources (

rg-finops-demo-001àrg-finops-demo-005) et déploie le template Bicep de chaque application.

Option B — Déploiement manuel d’une seule application

-

Créez le groupe de ressources pour l’application 001 :

az group create --name rg-finops-demo-001 --location canadacentral -

Déployez le template Bicep :

az deployment group create \ --resource-group rg-finops-demo-001 \ --template-file finops-demo-app-001/infra/main.bicep -

Répétez pour les applications supplémentaires selon les besoins des labs suivants.

[!IMPORTANT] Les applications de démonstration déploient intentionnellement des ressources avec des violations FinOps. Ces ressources génèrent de vrais coûts Azure. Exécutez le script de suppression après avoir terminé l’atelier :

./scripts/teardown-all.ps1.

Point de vérification

Avant de continuer, vérifiez :

- Dépôt dupliqué (fork) et cloné localement

- Les 4 outils d’analyse installés et retournant leur version

- Azure CLI authentifié avec le bon abonnement

- Au moins

finops-demo-app-001déployé sur Azure

Étapes suivantes

Passez au Lab 01 — Explorer les applications de démonstration et les violations FinOps.